Les appareils mobiles sont devenus des outils incontournables dans le monde professionnel, offrant flexibilité et réactivité aux entreprises. Leur utilisation croissante a révolutionné la façon de travailler. Ils permettent aux collaborateurs d’accéder aux ressources de l’entreprise n’importe où et n’importe quand. Les smartphones, tablettes et autres terminaux mobiles sont aujourd’hui des compagnons indispensables pour rester productif en toute circonstance.

Toutefois, cette révolution mobile s’accompagne également de défis majeurs en matière de sécurité. Une gestion inappropriée de ces terminaux peut en effet exposer les organisations à de multiples menaces. Vols de données, cyberattaques, non-conformité réglementaire… Les risques sont nombreux et potentiellement lourds de conséquences pour les entreprises qui négligent la sécurité de leurs appareils mobiles.

Face à ces enjeux, il devient primordial de mettre en place une stratégie de gestion efficace et adaptée. C’est là qu’interviennent les solutions de Mobile Device Management (MDM), qui permettent de sécuriser les terminaux et les données qu’ils contiennent. Ces outils permettent de centraliser leur administration et de favoriser la productivité des collaborateurs.

Une gestion défaillante des appareils mobiles en entreprise peut avoir des conséquences désastreuses sur la sécurité des données et la conformité réglementaire. Négliger cet aspect crucial de la stratégie informatique, c’est exposer son organisation à des risques multiples et potentiellement coûteux.

En l’absence d’une gestion rigoureuse des appareils mobiles, les entreprises deviennent des cibles de choix pour les cybercriminels. Les smartphones et tablettes non sécurisés constituent autant de points d’entrée potentiels pour les hackers. Ces derniers peuvent exploiter leurs failles pour infiltrer le réseau de l’organisation. Malwares, ransomwares, hameçonnage, etc. Les vecteurs d’attaque ne manquent pas, et leurs conséquences peuvent être dramatiques : vol de données, espionnage industriel, sabotage, etc.

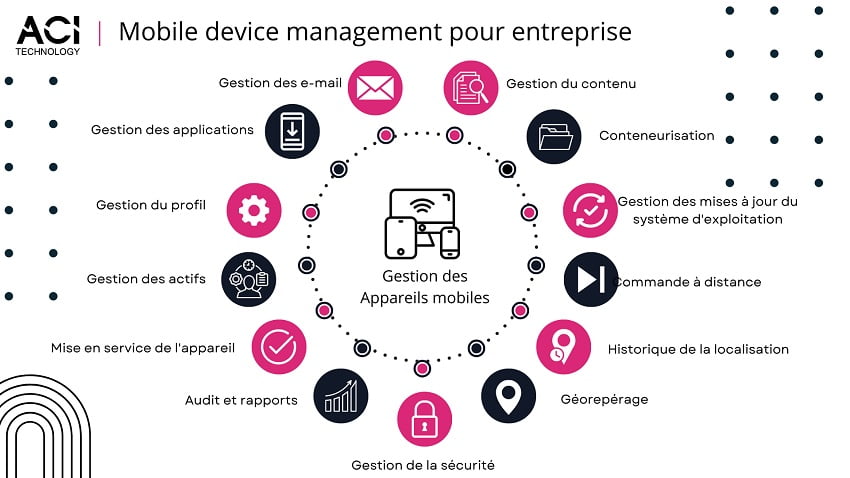

Les appareils mobiles ont beau être pratiques, ils sont aussi faciles à égarer ou à se faire dérober. Or, ils contiennent bien souvent des données confidentielles de l’entreprise : fichiers clients, informations financières, secrets industriels… Autant d’éléments qui, s’ils tombent entre de mauvaises mains, peuvent causer un préjudice considérable à l’organisation. Une fuite de données peut entacher sa réputation et lui faire perdre un avantage concurrentiel. Cela peut également l’exposer à des poursuites judiciaires.

La protection des données est plus qu’un enjeu de sécurité : c’est aussi une obligation légale. Les réglementations comme le RGPD en Europe imposent aux entreprises de mettre en œuvre les mesures appropriées pour garantir la confidentialité, l’intégrité et la disponibilité des informations qu’elles traitent. Ne pas sécuriser ses appareils mobiles, c’est donc s’exposer à de lourdes sanctions financières en cas de contrôle ou de fuite de données. Sans compter l’impact négatif sur l’image de l’organisation, perçue comme peu fiable et négligente.

Face aux risques liés à une mauvaise gestion des appareils mobiles, il est essentiel pour les entreprises de s’équiper d’une solution MDM (Mobile Device Management) efficace. Un outil MDM performant permet de sécuriser les terminaux et les données qu’ils contiennent. Il permet également de centraliser leur gestion et d’améliorer la productivité des collaborateurs.

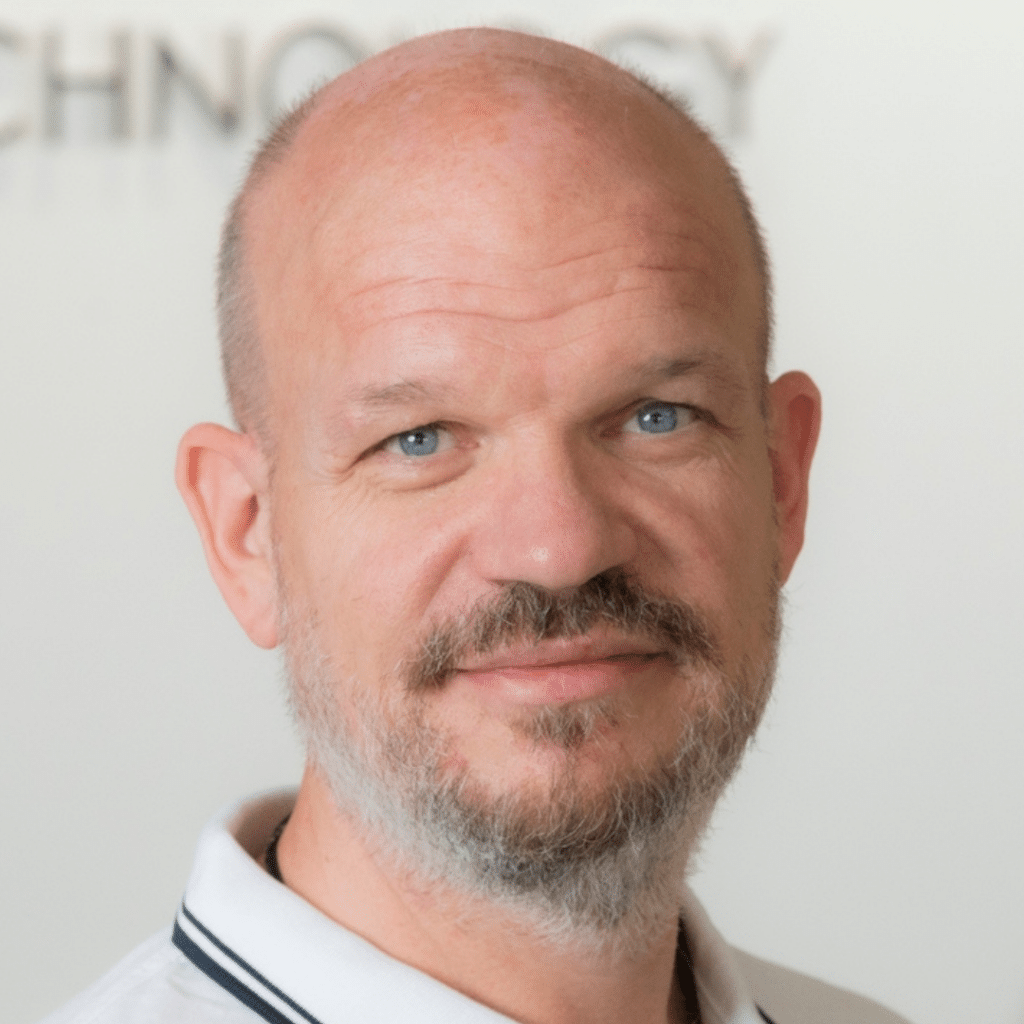

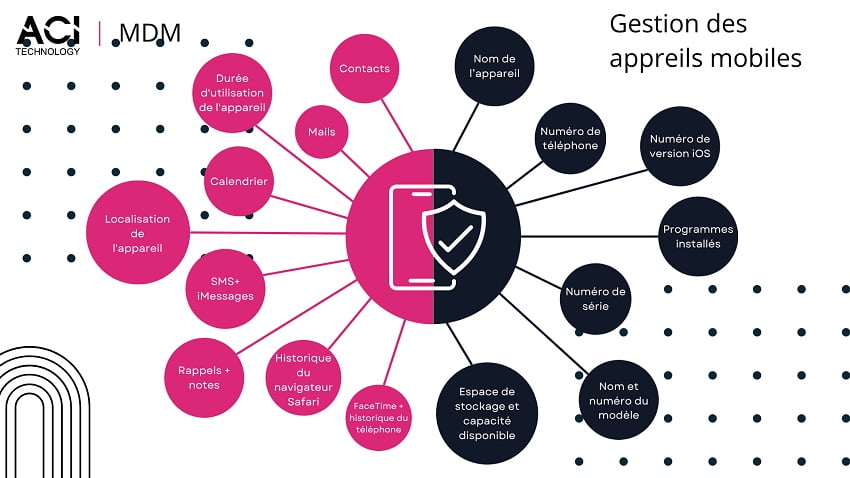

Une solution MDM avancée offre de nombreuses fonctionnalités pour sécuriser les appareils mobiles et les données de l’entreprise. Elle permet notamment de mettre en place des politiques de sécurité adaptées, comme l’obligation d’utiliser un mot de passe complexe, le chiffrement des données ou encore la possibilité d’effacer à distance les données d’un terminal perdu ou volé. L’outil peut également assurer une surveillance en temps réel des appareils. Il est ainsi posisble de détecter et bloquer les menaces potentielles (malwares, connexions suspectes, etc.).

Un autre atout majeur d’une solution MDM est la possibilité de gérer l’ensemble des appareils mobiles de façon centralisée, via une interface unique. Les administrateurs IT peuvent ainsi configurer et mettre à jour les terminaux à distance. Ils peuvent également installer les applications et ressources nécessaires, contrôler l’accès aux données selon le profil de l’utilisateur, etc. Cette gestion unifiée, couplée à l’automatisation de certaines tâches, simplifie considérablement le travail des équipes informatiques. Elles gagnent ainsi en efficacité.

L’implémentation d’un outil MDM favorise également la productivité des collaborateurs. En leur fournissant des appareils correctement configurés et sécurisés, régulièrement mis à jour, l’entreprise leur permet de travailler de façon optimale en mobilité. L’accès aux ressources de l’entreprise (applications métiers, documents, etc.) est facilité, tandis que le support IT peut être assuré aisément à distance en cas de problème. Les salariés sont ainsi plus à même de collaborer efficacement et de rester productifs, où qu’ils se trouvent.

Pour mettre en place une solution de gestion des appareils mobiles efficace et adaptée à ses besoins, il est souvent judicieux pour une entreprise de se tourner vers un prestataire informatique spécialisé. Ce dernier pourra lui apporter son expertise et un accompagnement sur-mesure tout au long du projet.

Un prestataire informatique spécialisé dans le domaine du MDM possède une solide expérience dans la sécurisation des appareils mobiles en entreprise. Il est en mesure d’analyser finement les besoins et les enjeux spécifiques à chaque organisation pour lui proposer une solution adaptée. De l’audit initial à la mise en œuvre de l’outil, en passant par la définition des politiques de sécurité, il accompagne l’entreprise à chaque étape du projet pour en assurer le succès.

Le choix d’une solution MDM ne se fait pas au hasard. Il doit prendre en compte les spécificités de l’entreprise, comme son secteur d’activité, sa taille, son infrastructure informatique ou encore les usages de ses collaborateurs. Fort de son expérience, un prestataire informatique spécialisé est le mieux placé pour préconiser l’outil le plus adapté. Il veillera également à ce que la solution s’intègre de façon optimale au système d’information existant.

L’implémentation d’une solution MDM n’est que la première étape vers une gestion des appareils mobiles sécurisée et efficace. Pour en tirer tous les bénéfices sur le long terme, il est essentiel d’en assurer une maintenance régulière : mises à jour logicielles et de sécurité, contrôle des politiques applicatives, support aux utilisateurs… En confiant ces missions à son prestataire informatique, l’entreprise s’assure de disposer en permanence d’un outil à jour et performant, pour une sécurité mobile optimale.

Pour aller plus loin :

– Guide des meilleurs Firewalls, cliquez-ici

– La gestion des appareils mobiles expliquée, cliquez-ici

– Sélection et installation d’une solution MDM, cliquez-ici

– Sécuriser la connexion à distance avec Citrix, cliquez-ici

– Adopter une solution de Mobile Device Management, cliquez-ici