Audit informatique sur-mesure OFFERT pour les PME : +20 ans d'expertise métier

Assurez la pérennité de votre PME en identifiant les améliorations de cybersécurité et d'efficacité à mettre en place.

Audit informatique offert pour une infrastructure sans faille

Audit informatique offert pour une infrastructure sans faille

Basée sur l’analyse de votre parc informatique, Nos experts certifiés vous présenterons un rapport détaillé et commenté.

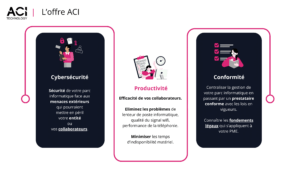

Cybersécurité : Pour identifier les failles de sécurité de de votre parc informatique.

Productivité : Pour améliorer l’efficacité de vos collaborateurs (éliminer les problèmes de lenteur de poste informatique, qualité du signal wifi, performance de la téléphonie).

Conformité : Pour être informé des mesures de conformité qui s’appliquent à votre PME.

Les 5 étapes de l’Audit Informatique proposé par ACI TECHNOLOGY

Chez ACI TECHNOLOGY, nous suivons une approche méthodique pour réaliser un audit informatique complet et approfondi. Voici les étapes clés de notre processus d’audit :

- 1 – Évaluation des besoins : Nous commençons par une discussion approfondie avec vous pour comprendre vos besoins spécifiques, vos objectifs et les aspects critiques de votre infrastructure informatique.

- 2 – Collecte des informations : Nous recueillons toutes les informations pertinentes sur votre réseau, vos systèmes, vos applications et vos politiques de sécurité. Cela peut inclure des entretiens avec votre personnel, l’examen de documents et l’analyse des données.

- 3 – Analyse approfondie : Nous analysons en détail votre infrastructure informatique, en évaluant les aspects tels que la sécurité, les performances, la gestion des risques, la conformité et la résilience. Nous utilisons des outils avancés et des techniques d’analyse pour identifier les problèmes potentiels.

- 4 – Identification des vulnérabilités : Nous identifions les vulnérabilités de sécurité et les faiblesses de votre infrastructure informatique, en utilisant des méthodologies d’audit reconnues et en nous basant sur les meilleures pratiques du secteur.

- 5 – Recommandations et rapport : Nous vous fournissons un rapport d’audit détaillé qui met en évidence les résultats de l’audit, les vulnérabilités identifiées et les recommandations spécifiques pour renforcer la sécurité et la performance de votre infrastructure informatique. Nous vous accompagnons dans la mise en œuvre de ces recommandations si vous le souhaitez.

Exemples de rapports d’audit informatique

Une prestation complète Courbes, tableaux résultant de l’analyse, vous sont remis dans un rapport complet suite à la prestation ainsi que des préconisations d’optimisation de votre système. Ce rapport d’audit est commenté par notre consultant dans vos locaux.

Audit de parc informatique Wifi

qualité du signal en fonction de l’emplacement, perturbations, conflits, sécurité wifi, conformité à la législation, ..

Audit informatique de sécurité réseau

règles de pare-feu, droits d’accès sur vos répertoires et applications, failles de sécurité, test de pénétration, fuite ou perte de données,…

Audit informatique de messagerie exchange ou 365

problématiques de performance, de transmission, de pertes de messages, de fiabilité, d’analyse des sauvegardes,…

Audit informatique Mac

problèmes de fichiers, d’accès aux serveurs mac ou windows, problèmes d’applications, d’optimisations de flux de travail,…

Audit informatique et étude des infrastructures

descriptif de l’architecture locale ou multi-site, analyse, plan détaillé , un schéma de réseau des équipements, tableau des équipements avec synthèse et préconisation

Audit de téléphonie fixe et mobile

examine la sécurité et la performance des systèmes de téléphonie mobile et leur compatibilité avec les systèmes informatiques,…

Pourquoi devrais-je faire un Audit du système informatique de ma PME ?

Le système informatique doit répondre d’une manière rapide et efficace aux multiples sollicitations de ses utilisateurs. Les modifications successives qui sont apportées à la configuration des serveurs peuvent altérer la performance du réseau.

Une instabilité du système peut provoquer des anomalies : dysfonctionnement du système d’exploitation, saturation des unités de stockage, des périphériques et des applications, apparition de failles de sécurité… Dans ces cas, l’outil de travail risque d’influencer la performance de l’entreprise et de provoquer un accroissement des coûts de productivité. D’où la nécessité d’effectuer un audit sécurité informatique.

L’audit du système informatique doit porter sur la maîtrise de certains paramètres nécessaires à la bonne gestion d’un parc informatique : connaissance des techniques d’architecture des systèmes, des réseaux et des périphériques utilisés ; politique de sécurité de réseau par la mise en place de pare-feu ou firewall, de sauvegarde, et d’antivirus.

L’audit du système informatique doit porter sur la maîtrise de certains paramètres nécessaires à la bonne gestion d’un parc informatique : connaissance des techniques d’architecture des systèmes, des réseaux et des périphériques utilisés ; politique de sécurité de réseau par la mise en place de pare-feu ou firewall, de sauvegarde, et d’antivirus.

L’audit informatique doit également définir des procédures d’inventaire détaillé suivant une fréquence prédéfinie tant au niveau des matériels que des logiciels.

Ce type d’audit permet de bien cerner la réalité du parc informatique, afin de pouvoir mesurer la productivité des équipements, d’attribuer la puissance des machines selon le besoin réel de chaque utilisateur…

ACI TECHNOLOGY réalise l’audit du réseau informatique, et propose aux PME – PMI une solution complète de maintenance, de gestion, de sécurité et d’assistance pour tous vos problèmes informatiques.

Notre audit sécurité informatique est offert avant toute souscription d’un contrat de maintenance informatique illimitée sur site.

Pourquoi l’Audit Informatique est-il important pour votre entreprise ? (Bénéfices)

L’audit informatique est une étape essentielle pour garantir la stabilité, la sécurité et la performance de votre infrastructure informatique. Voici quelques raisons pour lesquelles vous devriez envisager un audit informatique :

- Identifier les vulnérabilités de sécurité : Un audit informatique permet de détecter les éventuelles vulnérabilités et les risques de sécurité dans votre réseau, vos systèmes et vos applications. Cela vous aide à prendre des mesures préventives pour protéger vos données sensibles contre les menaces externes et internes.

- Optimiser les performances : L’audit informatique permet d’évaluer l’efficacité de vos systèmes et de vos processus informatiques. Cela vous permet d’identifier les goulots d’étranglement, les problèmes de performance et les processus inefficaces, afin de les corriger et d’optimiser vos opérations informatiques.

- Garantir la conformité : Un audit informatique vous aide à vous assurer que votre infrastructure informatique est en conformité avec les réglementations et les normes de sécurité pertinentes. Cela vous permet de respecter les exigences légales et de renforcer la confiance de vos clients et partenaires.

- Réaliser des économies : Un matériel défectueux ou obsolète génère des coûts cachés liés au temps perdu par vos collaborateurs à cause de lenteurs logicielles et matérielles

- Anticiper les problèmes potentiels : Grâce à l’audit informatique, vous pouvez identifier les problèmes potentiels avant qu’ils ne se transforment en problèmes majeurs. Cela vous permet de prendre des mesures préventives pour éviter les pannes coûteuses et les interruptions d’activité.

Pourquoi choisir ACI TECHNOLOGY pour votre Audit Informatique

Chez ACI TECHNOLOGY, nous sommes fiers de notre expertise technique, de notre engagement envers la qualité et de notre approche personnalisée pour répondre aux besoins uniques de chaque entreprise. Voici quelques raisons pour lesquelles vous devriez choisir ACI TECHNOLOGY pour votre audit informatique :

- Expertise technique avancée : Notre équipe d’experts en maintenance informatique possède une connaissance approfondie des technologies et des meilleures pratiques du secteur. Nous sommes constamment à jour sur les dernières avancées technologiques.

- Approche personnalisée : Nous comprenons que chaque entreprise est unique, c’est pourquoi nous adaptons notre audit informatique à vos besoins spécifiques. Nous prenons en compte vos objectifs, vos contraintes et vos exigences pour fournir des recommandations pertinentes et réalisables.

- Focus sur la sécurité : La sécurité est notre priorité absolue. Nous mettons en place des mesures de sécurité avancées pour protéger vos données et votre infrastructure contre les menaces potentielles. Notre expertise en cybersécurité vous garantit une protection optimale.

- Rapport détaillé : Notre rapport d’audit informatique est clair, complet et détaillé. Il met en évidence les vulnérabilités identifiées, les recommandations spécifiques et les actions recommandées pour améliorer votre infrastructure informatique.

- Support continu : Nous restons à vos côtés après l’audit pour vous fournir un support continu et vous aider à mettre en œuvre les recommandations. Notre équipe est disponible pour répondre à vos questions et vous guider tout au long du processus.

Contactez ACI TECHNOLOGY dès aujourd’hui pour bénéficier d’un audit informatique complet et approfondi de votre infrastructure informatique. Renforcez la sécurité, la performance et la conformité de votre système informatique avec notre expertise.